京城朝阳区一家名为 “街角时光” 的连锁咖啡馆。

上午十点的阳光透过玻璃窗在地面上洒下斑驳的光影;空气中弥漫着现磨咖啡豆的焦香混合着顾客低声交谈的声音透着一股日常的闲适 —— 但这份闲适却掩盖不住某个角落暗藏的 “虚拟战场”。

“叶瑗” 坐在最里侧的卡座背靠着墙面能清晰观察到整个咖啡馆的入口和动线。

她穿着一件浅灰色的连帽卫衣帽子轻轻搭在头上遮住了部分头发;脸上架着一副黑框平光眼镜镜片反射着桌面的光线让人看不清她的眼神。

她面前摊开着一本厚厚的《深海通信技术原理》手指无意识地在书页上划过仿佛在专注思考某个复杂公式;手边放着一杯早已凉透的拿铁杯壁上凝结的水珠顺着杯身滑落在桌面上留下一小片水渍 —— 这一切都让她看起来像个 “沉浸在学术世界里的普通理工科学生”完美融入咖啡馆的日常氛围。

但她面前的笔记本电脑却藏着不为人知的紧张 —— 屏幕亮度调至最低只有她能看清显示内容;触摸板上她的指尖看似随意搭着实则早已进入 “一级戒备” 状态。

就在三分钟前电脑的隐藏安全程序突然发出微弱的 “脉冲提示”预示着 “不速之客” 的到来。

【检测到外部连接请求…IP 来源:未知(疑似境外代理)… 加密协议:冥河 7 型(灰色地带常用高隐蔽协议)…】 【警告!对方尝试获取摄像头、麦克风权限… 已触发本地屏蔽机制…】 【检测到端口扫描… 目标:135(远程服务)、445(文件共享)、3389(远程桌面)… 攻击手法:慢速扫描规避常规防火墙检测…】 一连串隐蔽而专业的网络攻击如同无形的毒蛇顺着咖啡馆的公共 Wi-Fi 网络悄然袭来。

苏叶心中了然 —— 这是 “幽灵船” 的常规操作在正式见面之前通过技术手段审查 “合作方” 的真实背景一旦发现破绽要么直接放弃要么会采取更激进的手段。

对方的手法老辣且谨慎扫描频率控制在 “每 10 秒一次”避开了公共网络的流量监控阈值显然是经验丰富的 “技术老手”。

“叶瑗” 的脸上没有丝毫异样依旧保持着 “专注看书” 的姿态仿佛对电脑上的暗流一无所知。

但她放在触摸板上的手指却以肉眼难以捕捉的速度完成了一系列精准操作 —— 她没有选择 “强硬拒绝所有连接”那样会显得 “刻意设防”暴露 “叶瑗” 的 “研究员” 人设;而是悄悄开放了一个预先构建好的 “虚拟沙盒环境”。

这个沙盒是她根据 “叶瑗” 的身份量身设计的:里面存放着 “深渊之语” 模块的 “虚假研发数据”(包括 500 多页的实验记录、200 多段调试日志)、“半成品代码”(能运行但存在明显 bug)甚至还有一些 “技术瓶颈分析文档”(详细记录了 “叶瑗” 在研发中遇到的难题如 “深海信号衰减过快”“抗干扰算法不稳定”)—— 所有内容逻辑自洽细节真实到 “连资深工程师都挑不出漏洞”完美符合 “一个资金短缺、独自研发的落魄研究员” 应有的技术环境。

更关键的是她在沙盒中植入了一个 “反向追踪程序”—— 这个程序伪装成 “系统日志文件”一旦对方接入沙盒就会自动附着在对方的攻击脚本上顺着攻击路径回溯收集对方的 “设备指纹”(如操作系统版本、浏览器配置、常用软件特征)、“网络节点信息”(代理服务器的 IP 残留)甚至能捕捉到对方 “敲击键盘的节奏”(用于后续行为分析)。

攻击持续了整整三分钟。

对方显然动用了 “自动化脚本 + 人工分析” 的组合模式 —— 脚本负责扫描漏洞、获取基础信息人工则负责甄别数据真实性试图从 “研发记录”“代码逻辑” 中找出 “伪装痕迹”。

期间对方曾两次发送 “虚假数据包”模拟 “系统崩溃”试探 “叶瑗” 的反应。

“叶瑗” 恰到好处地表现出 “紧张”—— 她的额角渗出一丝细密的汗珠手指下意识地攥紧了书页甚至还皱着眉头对着电脑屏幕轻轻 “咦” 了一声仿佛在疑惑 “为什么电脑突然卡顿”;她还伸手按了按电脑的电源键又快速松开做出 “担心电脑死机” 的样子 —— 这一系列反应完全符合 “一个不擅长应对网络故障的研究员” 的人设没有丝毫破绽。

终于攻击停止了。

屏幕上弹出一个黑色的加密对话框没有标题只有一行白色文字来源与之前的 “中间人” 一致: 【技术环境验证通过。

沙盒数据逻辑自洽符合 “独立研究员” 身份设定。

】 小主这个章节后面还有哦请点击下一页继续阅读后面更精彩!。

本文地址她称王他们称臣第45章 虚拟交锋技高一筹来源 http://www.hjzg9.com

血毒双修我逆命破局

血毒双修我逆命破局

赫维亚史诗

赫维亚史诗

柔弱恶雌被流放众兽夫舍命护她

柔弱恶雌被流放众兽夫舍命护她

当攻略文女主渣了历情劫的战神

当攻略文女主渣了历情劫的战神

病毒王座

病毒王座

重生后我的乡贤之路

重生后我的乡贤之路

挽剑愁眠

挽剑愁眠

不会真有人被我吓哭了吧

不会真有人被我吓哭了吧

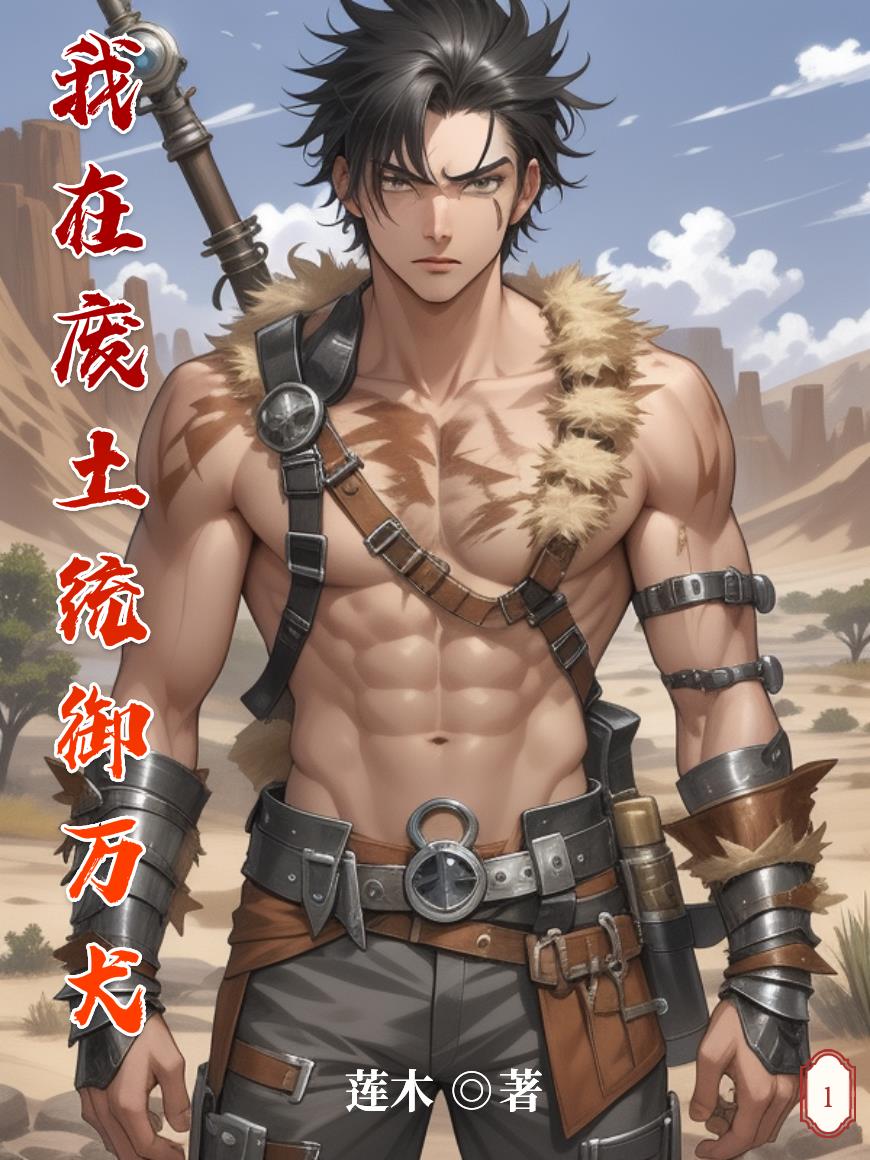

我在废土统御万犬

我在废土统御万犬

他的抗战

他的抗战

丹帝归来复仇

丹帝归来复仇

雄兵连之武安君

雄兵连之武安君

逆爱之驰畏夫夫大战私生饭

逆爱之驰畏夫夫大战私生饭

无敌升级王

无敌升级王

甜妻小青梅拐个竹马当老公

甜妻小青梅拐个竹马当老公